Wormhole漏洞到底发生了什么

IPFS

17个小时前

神秘人通过混币协议

悄悄转入了0.937486个ETH

当身份信息完成隐藏后

直接进行了攻击

第一次攻击:盗取10,000个ETH

第二次攻击:盗取3,750个ETH

第三次攻击:盗取80,000个ETH

黑客在正式攻击前就已经知晓了Wormhole的漏洞利用条件

未曾进行任何攻击测试

大约1个小时后

Wormhole的开发人员发现漏洞被利用

于是尝试联系黑客索回ETH

黑客似乎犯了个错误

或者黑客在误导侦查线索

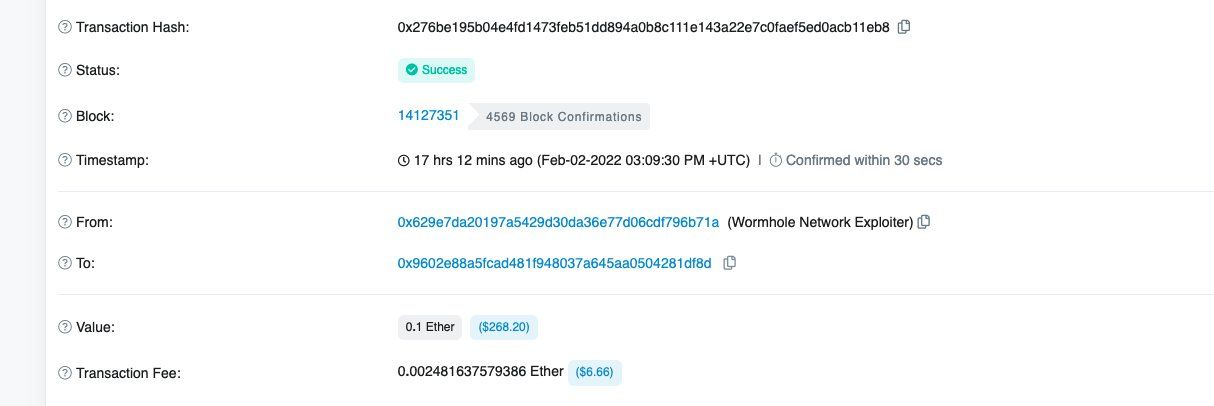

17个小时前

黑客向0x9602e88a5fcad481f948037a645aa0504281df8d

地址发送了0.1个ETH

而coinbase也曾向该地址发送过ETH

如果追踪TXID

也许可以找到相关人员

值得纳闷的是

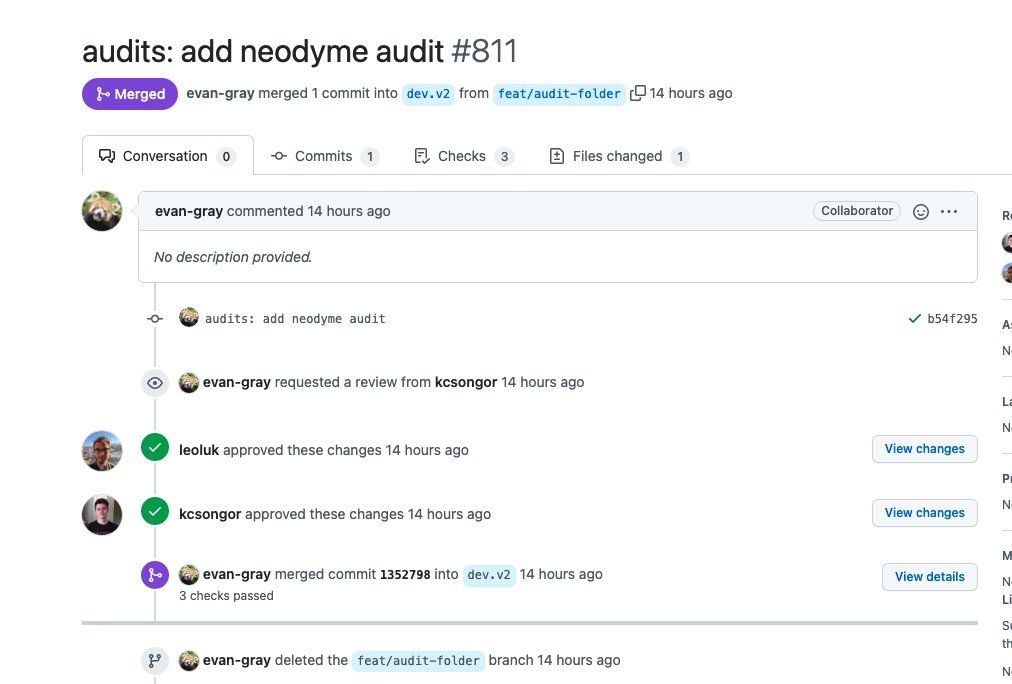

14个小时前

一份Wormhole的安全审计报告被发送到github代码库

随后被快速删除

安全审计方:neodyme

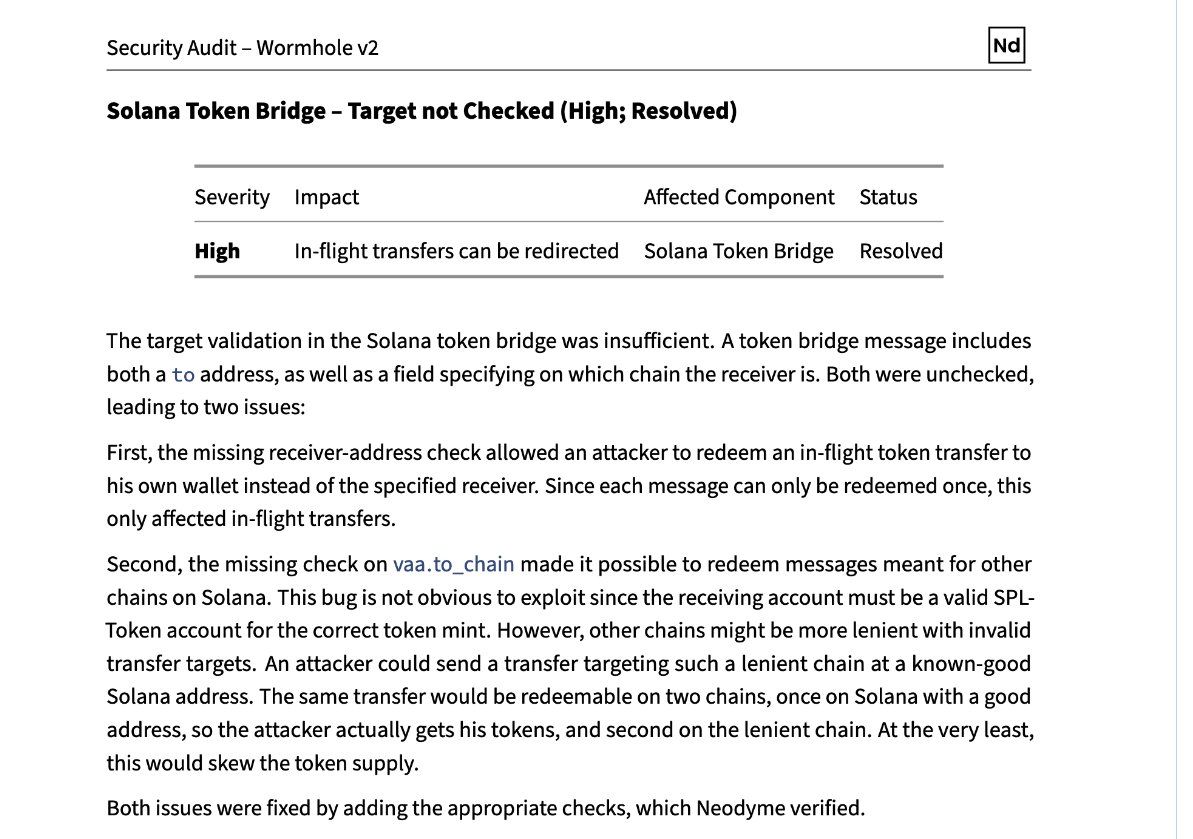

查看报告,说有个高危漏洞已经被修复

莫非是因为没修复所以快速下架了漏洞报告

然后被黑客发现了该漏洞?

非常奇怪

继续等待更多的细节

喜欢我的作品吗?别忘了给予支持与赞赏,让我知道在创作的路上有你陪伴,一起延续这份热忱!